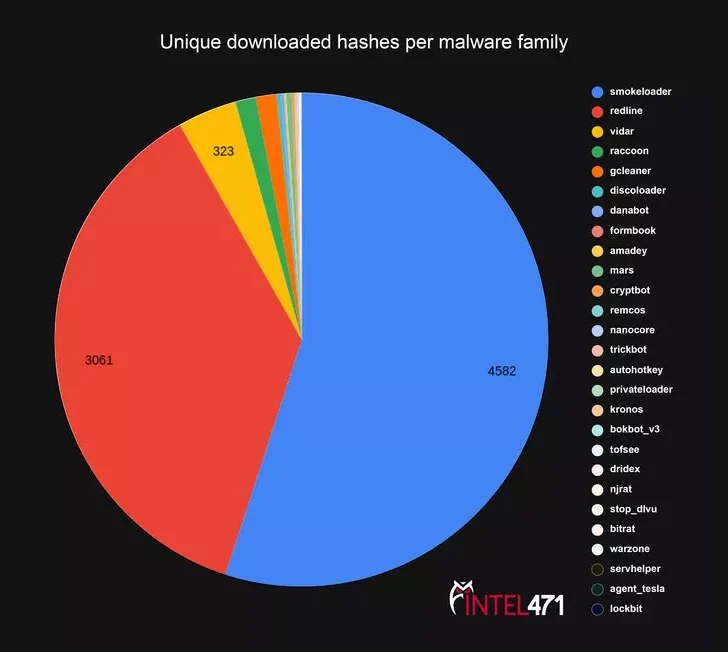

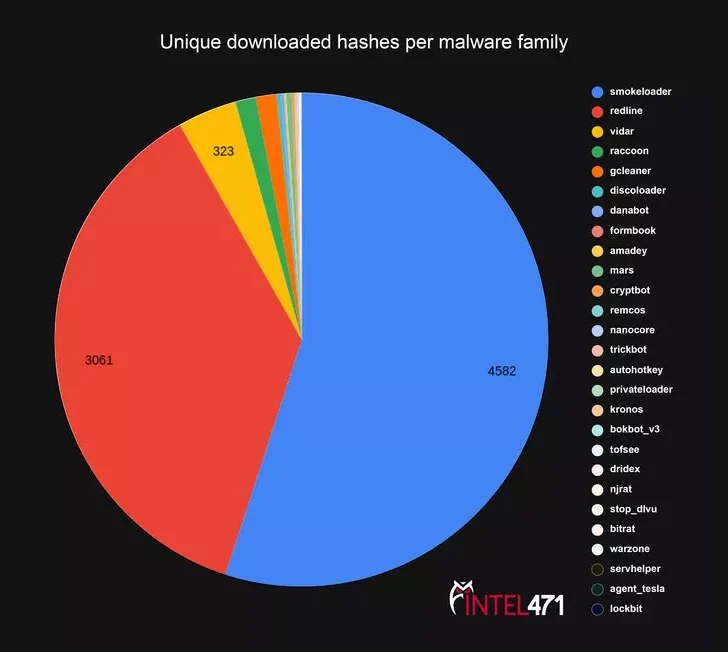

Pemeriksaan mendetail terhadap layanan malware Pay-per-install (PPI) yang disebut PrivateLoader telah mengungkapkan peran pentingnya dalam pengiriman berbagai malware seperti , , , , dan setidaknya sejak Mei 2021.

Loader adalah program jahat yang digunakan untuk memuat executable tambahan ke mesin yang terinfeksi. Dengan layanan malware PPI seperti PrivateLoader, operator malware membayar pemilik layanan agar muatan mereka "dipasang" berdasarkan target yang diberikan.

“Aksesibilitas dan biaya moderat memungkinkan operator malware untuk memanfaatkan layanan ini sebagai senjata lain untuk infeksi malware yang cepat, massal, dan bertarget geografis,” perusahaan keamanan siber Intel 471.

PrivateLoader, yang ditulis dalam bahasa pemrograman C++, dirancang untuk mengambil URL untuk muatan berbahaya yang akan disebarkan pada host yang terinfeksi, dengan distribusi terutama mengandalkan jaringan yang telah dicurangi untuk muncul secara mencolok di hasil pencarian melalui mesin pencari metode peracunan optimasi (SEO) yang menargetkan pengguna yang mencari perangkat lunak bajakan.

Panel administratif yang digunakan oleh layanan PPI menawarkan banyak fungsi, termasuk menambahkan pengguna baru, mengonfigurasi tautan ke payload yang akan dipasang, memodifikasi penargetan geolokasi berdasarkan kampanye, dan bahkan mengenkripsi file beban.

Keluarga muatan umum lainnya yang didorong oleh PrivateLoader termasuk campuran trojan akses jarak jauh, malware perbankan, dan ransomware seperti , (alias XLoader), , , , , , , , , , dan .

"Layanan PPI telah menjadi pilar kejahatan dunia maya selama beberapa dekade," kata para peneliti. "Sama seperti populasi yang lebih luas, penjahat akan berduyun-duyun ke perangkat lunak yang memberi mereka beragam pilihan untuk dengan mudah mencapai tujuan mereka."

Loader adalah program jahat yang digunakan untuk memuat executable tambahan ke mesin yang terinfeksi. Dengan layanan malware PPI seperti PrivateLoader, operator malware membayar pemilik layanan agar muatan mereka "dipasang" berdasarkan target yang diberikan.

“Aksesibilitas dan biaya moderat memungkinkan operator malware untuk memanfaatkan layanan ini sebagai senjata lain untuk infeksi malware yang cepat, massal, dan bertarget geografis,” perusahaan keamanan siber Intel 471.

PrivateLoader, yang ditulis dalam bahasa pemrograman C++, dirancang untuk mengambil URL untuk muatan berbahaya yang akan disebarkan pada host yang terinfeksi, dengan distribusi terutama mengandalkan jaringan yang telah dicurangi untuk muncul secara mencolok di hasil pencarian melalui mesin pencari metode peracunan optimasi (SEO) yang menargetkan pengguna yang mencari perangkat lunak bajakan.

Panel administratif yang digunakan oleh layanan PPI menawarkan banyak fungsi, termasuk menambahkan pengguna baru, mengonfigurasi tautan ke payload yang akan dipasang, memodifikasi penargetan geolokasi berdasarkan kampanye, dan bahkan mengenkripsi file beban.

Keluarga muatan umum lainnya yang didorong oleh PrivateLoader termasuk campuran trojan akses jarak jauh, malware perbankan, dan ransomware seperti , (alias XLoader), , , , , , , , , , dan .

"Layanan PPI telah menjadi pilar kejahatan dunia maya selama beberapa dekade," kata para peneliti. "Sama seperti populasi yang lebih luas, penjahat akan berduyun-duyun ke perangkat lunak yang memberi mereka beragam pilihan untuk dengan mudah mencapai tujuan mereka."